在这个互联网时代,网上支付几乎无处不在,我们认为的微信支付、支付宝支付也是安全的。我们的资金不可能被别人盗走,但事实是,我们手机里的钱真的能做到万无一失不被盗走吗?在黑客界,有一句话:没有绝对安全的系统,所有的用户输入都是不可信的。所以,即使是微信支付和支付宝支付也不是绝对安全的。

先来列举一下微信支付宝历史上出现过的安全漏洞。

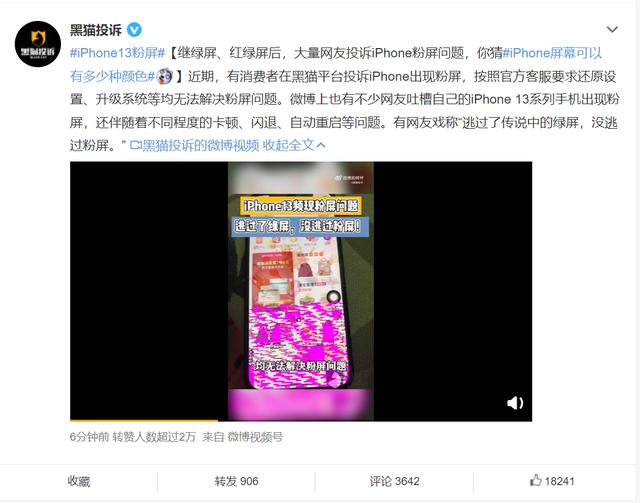

2018年7月4日,微信支付的SDK曝出重大漏洞(XXE漏洞)

通过该漏洞,攻击者可以获取服务器中的目录结构、文件内容、各种私钥等。获得这些信息后,用户基本可以在任何系统上操控信息,包括很多媒体宣传的“0元也可以在buy buy买到”。这次暴露的漏洞是XML外部实体注入。

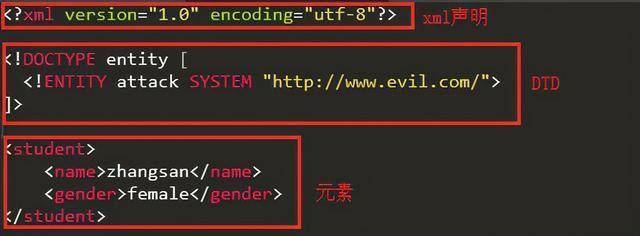

XML文档不仅可以包含声明和元素,还可以包含文档类型定义(DTD)。

在DTD中,可以引入实体。解析XML时,实体将被相应的引用替换。实体可以从外部引入(支持http、ftp等协议,后面以http为例)。如果外部实体被用来攻击,那就是XXE攻击。

可以说,XXE漏洞之所以能够存在,是因为它在解析XML时能够与外界进行通信。当攻击者可以任意构造XML文档时,攻击就成为可能。在利用XXE漏洞可以做的事情中,最常见、最容易实现的就是读取服务器的信息,包括目录结构、文件内容等。微信支付的漏洞就属于这一类。也就是说,微信支付几乎所有的数据都可以通过模仿相关攻击手段获取,包括直接模拟支付、使用0元购买商品等等。

一旦应用程序中存储的密钥泄露,攻击者就可以完全绕过签名认证。这是因为微信支付使用的是对称签名认证:微信和应用使用同一个密钥对同一个明文进行MD5签名,只要应用的密钥泄露,签名认证就成了完全的摆设。

支付宝的加密方式不一样。支付宝为应用生成公私钥对,公钥由应用端保存,私钥由支付宝保存。回拨中,支付宝用私钥签名,应用方用公钥验证;这样,只要支付宝保存的私钥不被泄露,攻击者仅凭公钥很难通过签名认证。可以说,在加密方面,支付宝比微信更安全可靠。

2017年1月10日陌生人有1/5的机会登录你的支付宝,而熟人甚至可以100%登录你的支付宝。

熟人可以100%登录你的支付宝。只需三步就可以成功修改支付宝内任意好友的支付宝密码。接下来可以详细还原一下“成功修改你的好友支付宝密码”的过程。

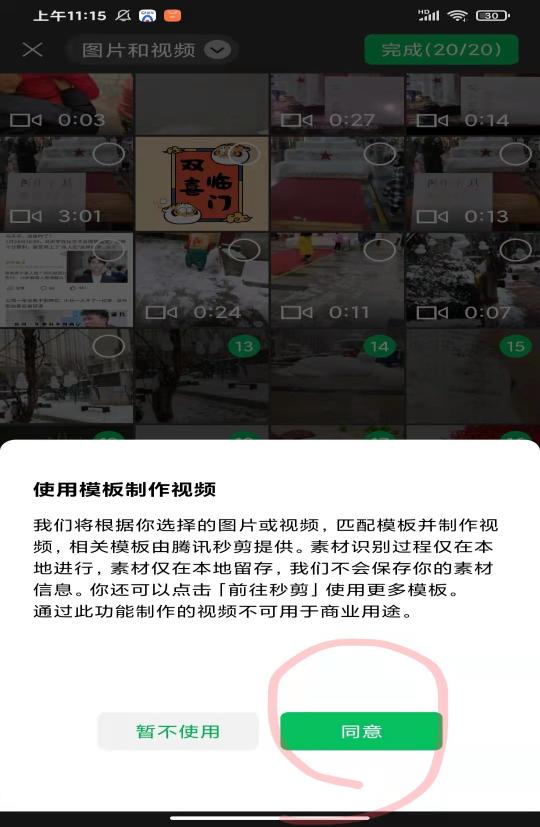

第一步:忘记密码

只要加了支付宝好友,就会知道他的账号。这时候填写这个账号,选择“忘记密码”,就可以进行下一步了。

步骤2:无法接收短信

当你选择“忘记密码”和“下一步”时,账号主人的手机会收到“校验码”的信息。但是,这时候运营商可以选择“无法接受短信”。虽然系统无论如何都会触发短信,但如果账号主人没有及时看到短信,他不会有所警觉,也不会知道自己的密码很快就要被更改了。

第三步:找回密码。

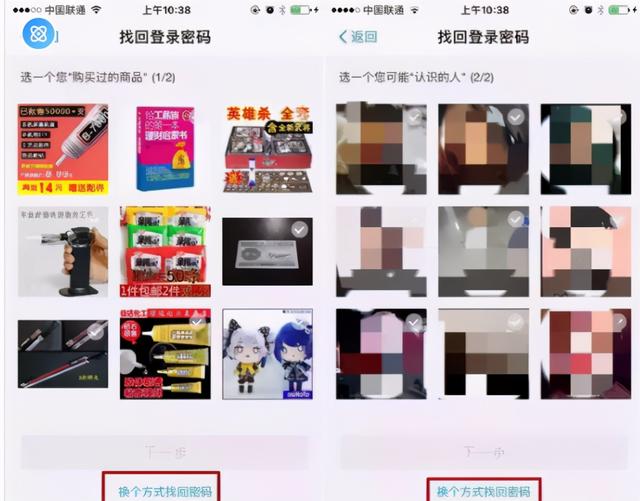

运营商选择“无法接收短信”后,系统会让你做一些“选择题”,选择一个你的“购买商品”和一个你可能的“熟人”。这时候,如果你对账号主人、TA平时的购买偏好、朋友都比较熟悉的话,多尝试几次,应该还是不错的选择。

即使你对账户所有人不是那么熟悉,理论上你也有一定的概率成功通过这个验证。

当然,如果你真的卡在这个环节,还是有办法的。可以点击上面的“另一种方式查找密码”。

这个时候系统会给你一些选项,比如人脸认证,回答问题等等。当初有一个选项,直接在支付宝里选择你朋友的头像来修改密码。这是当年爆发的最大的支付宝bug。

当然,大部分攻击都是社会工程攻击,除了系统本身的漏洞。现在的微信支付宝已经从单纯的互联网应用,变成了结合政府个人征信等认证的机构。它的五层风险防护体系就是为了加强它的防护。

(第一关,用户进行支付交易时,支付宝的第一反应是终端环保系统。在这个环节,支付宝与浏览器、反病毒厂商建立了合作,智能识别和过滤钓鱼网站。江朝阳透露,支付宝每天拦截5000个钓鱼网站。

第二关,用户认证系统,用户需要上传真实的个人身份信息,经过公安网等五大身份比对系统验证判断后成为“支付宝实名认证账号”。此外,还包括实名制管理、黑名单、客户尽职调查、客户风险分类、风险账户处理等。

第三个层次是隐私保护。支付宝的信息安全和隐私保护系统会对用户的信息进行敏感等级划分,对存储、访问、传输的全过程进行控制,确保敏感信息不会被恶意泄露。

第四个层次,账号保护,安全产品包括数字证书、动态密码等。数字证书是用户使用的计算机的唯一标识;动态密码是向用户绑定的手机发送一个校验码来确定账号用户的身份。

第五层是交易保护。监控和识别用户的交易行为。支付宝对用户行为数据进行分析,建立风险模型。一旦发现实时交易有风险,会立即拦截,并人工向用户确认。)

而且攻击腾讯或者阿里巴巴的服务器后果是非常严重的,因为即使你成功篡改了你微信或者支付宝里的数字,你又是怎么花的呢?只要花了就能找到,因为没有伪造现金流通方便。移动支付里的每一个数字都是有数据记录的,所以即使你成功更改了微信支付宝的钱包余额,也只能自己看,根本花不出去。

更多安全知识请关注hackerTalk。